如何有效防止TokenIM遗失:最佳实践与方法

- By tokenim钱包下载

- 2025-04-22 11:18:46

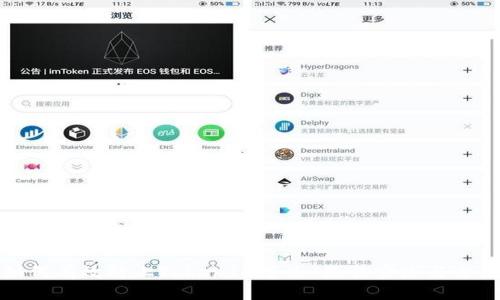

TokenIM作为一种安全的即时通讯工具,能够有效保护用户的隐私与数据安全。然而,用户在使用TokenIM时,常常面临着token遗失的问题,这对日常的交流造成了不小的影响。那么,如何预防TokenIM的遗失呢?在接下来的内容中,我们将结合最佳实践与方法,深入探讨这一课题。

Что такое TokenIM?

TokenIM是一种即时通讯工具,专门设计用来提供安全与隐私保护。它使用基于token的身份认证机制,确保只有授权用户能访问其信息。TokenIM能够保护用户在各种通信场景下的信息免受未授权访问,因此在安全需求较高的场合被广泛使用。

TokenIM遗失的原因

TokenIM的token遗失主要有以下几个原因:

- 设备丢失:如果用户的手机、平板或其他设备丢失,存储在该设备上的token也可能随之遗失。

- 软件故障:应用程序的bug或系统崩溃可能导致token数据无法正常显示或访问。

- 人为错误:编写备份或手动迁移token时,容易出现操作失误,导致token丢失。

- 网络在更新或同步token时,网络中断可能造成token没有成功保存。

有效防止TokenIM遗失的策略

为了降低token遗失的风险,用户可以采取以下几种策略:

1. 定期备份token

用户应定期将token备份到安全的存储介质上,如外部硬盘、云存储等。通过加密备份,可以进一步保护token的安全性。

2. 使用安全云服务

选择成熟的云存储服务商,他们通常提供更为安全的存储机制和隐私保护措施,以确保token不会轻易遭到第三方窃取。

3. 开启两步验证

通过开启两步验证,增强安全性。当用户在执行敏感操作时,可以要求输入一次性验证码,从而降低token被窃取的风险。

4. 定期更新密码和token

经常更换密码和token可以有效减少token被盗的可能性,定期更新能提供额外的安全保障。

如何防止移动设备的安全问题

移动设备是TokenIM的主要使用终端。为了减少设备丢失的情况,用户可以采取以下措施:

1. 安全锁屏

设置强密码或生物识别技术(如指纹识别、面部识别)来保护设备。若设备丢失,有助于防止他人进入。

2. 远程铭感服务

使用远程锁定或擦除功能,在设备丢失时可迅速锁定或擦除数据,降低潜在风险。

3. 安装反病毒软件

确保设备上安装了可靠的反病毒软件,以防恶意软件的攻击,进一步保护token的安全。

4. 注意公共网路的使用

避免在不安全的公共Wi-Fi环境中使用TokenIM,或使用VPN进行加密连接,以降低被监听的风险。

可能的相关问题

- 如何选择可靠的备份存储方案?

- 在安全性和使用便利性之间,如何平衡?

- TokenIM的安全性如何评估?

- 如何处理token被盗的问题?

如何选择可靠的备份存储方案?

选择可靠的备份存储方案需要考虑诸多因素,包括存储介质的安全性、可访问性、价格、用户口碑等。下面我们将逐一分析。

1. 安全性

选择备份存储方案时,更重要的是确保数据安全。例如,使用加密存储的云服务可以在数据传输和存储时提供多层保护,以避免数据被未授权访问。

2. 可访问性

用户需要确保在需要时能轻松地访问备份数据。选择支持多设备访问的方案能减少不便。

3. 价格

根据需求选择合适的价格方案,免费服务或许对于小规模的备份足够,但对于大量数据的备份,应考虑付费方案以获得更高的安全性和服务质量。

4. 用户口碑

了解其他用户在使用备份服务的体验,参考专业评测网站的评估,这将帮助您找到更适合自己的存储方案。

在安全性和使用便利性之间,如何平衡?

安全性和使用便利性往往是相互制约的。在保持高安全性的同时,也应确保用户能够便捷地使用TokenIM。以下是几种方法可以有效平衡这两者。

1. 自动化安全措施

利用工具或应用程序的自动化功能,可以简化备份和安全设置,例如,可以设置定期备份和更新token,让安全行为和自动化联动。

2. 用户教育

告知用户哪些行为会造成安全风险,如何进行安全设置,培养安全意识从而在潜移默化中提高安全性与便利性。

3. 用户体验

在设计TokenIM时,不妨加入强制提示或引导,确保在用户操作中做到必要的安全行为而不造成使用阻碍。

TokenIM的安全性如何评估?

TokenIM的安全性评估可以通过多方面的指标进行,比如应用程序的加密强度、用户权限管理、漏洞检测机制等。

1. 加密机制

了解TokenIM使用何种加密算法(例如AES、RSA等)来保障数据传输的安全。加密强度越高,安全性越强。

2. 数据存储方式

评估TokenIM在云端或本地的数据存储方法,良好的安全性应当确保数据的完整性与机密性。

3. 安全更新与维护

跟踪TokenIM的更新频率与更新内容及时解决漏洞,定期的安全评估可以帮助识别潜在风险点。

4. 用户反馈

查询用户对TokenIM的安全反馈与评价,参考用户的实际体验可以从侧面了解其安全性。

如何处理token被盗的问题?

当发现token被盗或丢失时,用户应尽快采取措施,减少信息泄露的损失。处理token被盗的步骤包括:

1. 立即更改密码

尽快修改TokenIM的账户密码,切断被盗token的使用权限,以防止未授权访问。

2. 检查账户活动

查看最近的账户活动记录,监控是否有异常操作,并及时记录可疑行为,以便后续处理。

3. 通知服务提供商

如发生token盗用,应及时通知TokenIM的客服,寻求他们的帮助与建议,进行账户保护。

4. 增强安全配置

在发生token被盗后,应审视现有的安全策略,实施更严格的安全设置,例如启用更复杂的密码、开启两步验证等。

总之,防止TokenIM token的遗失问题需要用户高度重视,通过建立完善的安全体系与习惯来有效保障token的安全。希望以上的方法与建议能够帮助用户在使用TokenIM时更为安心。